电子邮件是黑客最常用来接触攻击目标的手段之一,他们往往引诱收信人点击信件里面的连接,将他们带往钓渔网站,为了减少用户上当的情况,有些企业会导入安全企业提供的连接防护服务来应对,这些服务会重新包装邮件连接的网址,在用户点击连接的过程其中,进行扫描及封锁威胁,不过,近期有安全企业发现,黑客也滥用这类机制,降低用户的警觉。

在7月底安全企业Cloudflare披露有人滥用Proofpoint、Intermedia两家公司提供的服务之后,安全企业Raven发现了另一波类似的攻击行动,这次黑客滥用的标的,是思科邮件安全网关及上网安全组件提供的连接防护服务Safe Links。

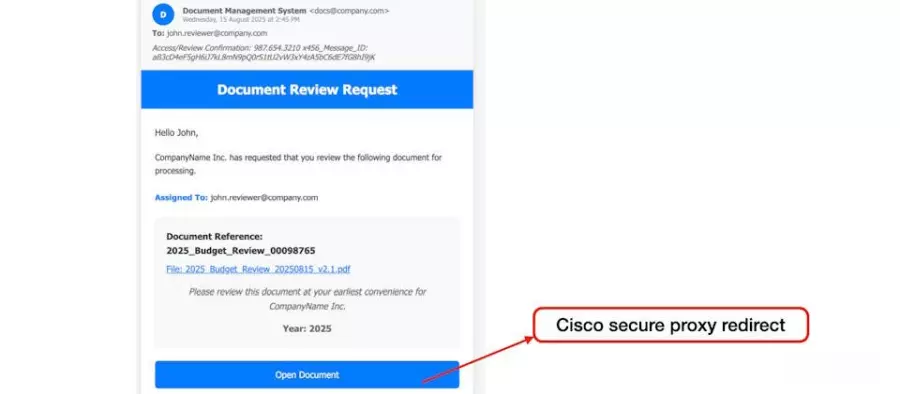

在其中一起锁定企业首长窃取帐密数据的钓鱼邮件里,Raven发现黑客滥用Safe Links提供的安全网址,意图借此回避扫描机制及网络过滤器。

究竟黑客如何滥用Safe Links?Raven提出4种可能的手法,其中一种是入侵受到思科保护的企业组织,并创建账号,然后发送带有恶意连接的电子邮件给自己,从而取得经过此连接防护服务处理过的URL,再将其用于攻击行动。

第二种是从受到思科保护的企业组织劫持电子邮件账号,然后假借发送挟带恶意连接的测试信,以此产生Safe Links处理的URL;第三种是针对受到思科保护的云计算服务下手,攻击者注册这类服务,触发自动发送的邮件挟带恶意连接,并寄给自己。

至于最后一种,则是将以往网络钓鱼攻击使用的Safe Links连接,重新用于新的活动。