安全企业Ivanti发布安全公告,指出旗下的端点管理平台Ivanti Endpoint Manager Mobile(EPMM)存在漏洞CVE-2025-4427、CVE-2025-4428,并指出一旦串联利用,攻击者有机会在未经授权的情况下,远程执行任意程序代码,值得留意的是,虽然这些漏洞危险程度介于中度至高度,但已有少数用户遭遇漏洞利用的情况,呼吁IT人员应尽快套用新版程序修补。

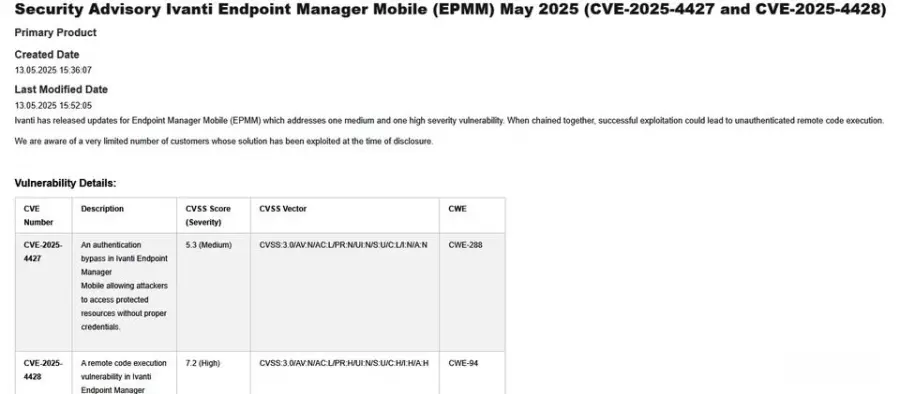

根据CVSS风险评分,危险程度较高的是CVE-2025-4428,此为远程程序代码执行漏洞,风险值为7.2;另一个漏洞CVE-2025-4427涉及身份验证绕过,攻击者可在无需帐密的情况下访问受到保护的资源,风险值为5.3。其串联攻击方式为,先利用CVE-2025-4427取得未授权访问权限,进而利用CVE-2025-4428在系统上执行任意程序代码。

Ivanti在博客文章中提及,这些漏洞出现在EPMM采用的开源程序库,并强调只有内部构建的EPMM曝险,云计算版端点管理系统、Ivanti Neurons for MDM、Ivanti Sentry等其他产品线,皆不受影响。不过,由于他们正在着手调查,暂且无法提供入侵指标,建议用户寻求支持团队协助。此外,该公司也没有透露曝险的程序库名称。