安全企业Nozomi披露研华科技(Advantech)旗下EKI工控无线基站20个漏洞,一旦遭到利用,有可能导致攻击者在未经身份验证的情况下,使用root权限远程执行任意程序代码,从而影响网络设备的机密性、完整性、可用性。

这些漏洞影响EKI-6333AC-2G、EKI-6333AC-2GD、EKI-6333AC-1GPO等3款机型,对此研华针对EKI-6333AC-2G、EKI-6333AC-2GD发布1.6.5版固件,以及针对EKI-6333AC-1GPO发布1.2.2版固件,修补相关漏洞。

可惜的是,虽然研华发布了新版固件应对,但他们在公告其中,仅有提及修补部分bug,并未列出Nozomi公布的20项漏洞。

根据漏洞严重程度来看,有6个被评为重大层级,其余多为高风险层级,仅有1个为中度风险等级。其中,CVE-2024-50370、CVE-2024-50371、CVE-2024-50372、CVE-2024-50373、CVE-2024-50374、CVE-2024-50375皆为CVSS评分达到9.8的危险漏洞,除了CVE-2024-50375与重要功能缺乏身份验证有关,其他漏洞的成因,则是涉及操作系统命令其中,特定元素的处理不正确。

除了上述重大层级漏洞,跨网站脚本(XSS)漏洞CVE-2024-50376也相当值得留意,因为研究人员特别提及,这项漏洞可以与CVE-2024-50359串联。攻击者可在靠近无线基站的情况下,有机会利用基站广播“Beacon框架”信号,并截取周边设备的状态。攻击者若是要确保基站能访问相关信号,还可以将自己的设备靠近基站,或是利用专属的天线将信号发送到更远的距离。

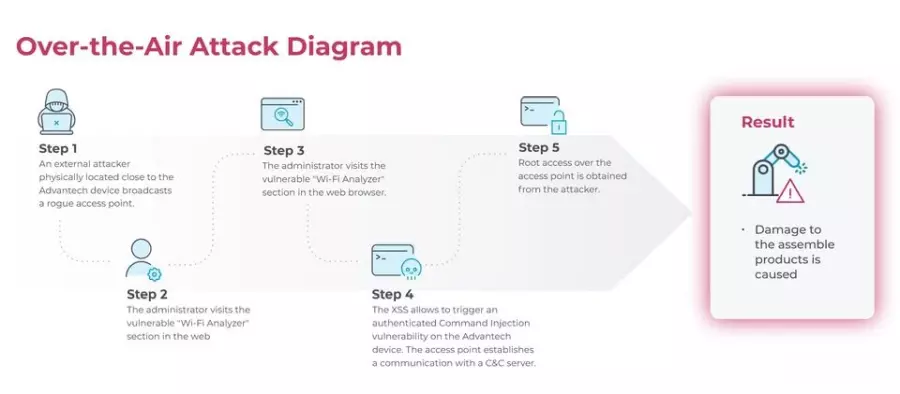

研究人员认为,这些漏洞若是遭到利用相当危险,因为攻击者有机会搭配其他手法形成攻击链,通过空中下载(Over-the-Air,OTA)的渠道进行攻击。

为了说明漏洞的危险性,研究人员提到较为详细的漏洞利用流程,并指出必须搭配附带的条件才能成功利用。攻击者先是在靠近无线基站的地方试图利用基站广播“Beacon框架”信号,并截取周边设备的状态,接着,他们通过网络钓鱼或社交工程手法,从而以管理员的身份,访问无线基站管理工具其中,分析无线网络信号的Wi-Fi Analyzer模块,而正当此时,网页管理界面会自动嵌入前述Beacon框架接收的信号,从而利用伪造的无线基站SSID插入JavaScript恶意酬载,从而触发CVE-2024-50376。

一旦攻击者得逞,就能在受害者的浏览器注入JavaScript架设C2中继站,并滥用浏览器利用框架(Browser Exploitation Framework,BeEF)执行各式工作。此时他们就能串联CVE-2024-50359进一步提升权限,而有机会得到root权限的Shell,从而远程完全控制设备、执行命令并渗透网络环境、窃取数据,或是部署其他恶意脚本。