安全情报信息团队Hudson Rock发布报告指出,名为ErrTraffic或ErrTraffic v2的ClickFix服务在俄语系网络犯罪论坛被公开兜售,整套项目标价800美元。研究人员提到,该工具把原本较零散的社交工程诱导流程做成可重复部署的产品,让攻击者能以较低门槛在被入侵网站上大量铺设诱饵,再依受害者的操作系统投递不同恶意程序。

ClickFix是近年快速增长的社交工程技术,常借用浏览器更新或系统修复的场景,引导用户自行在操作系统层级完成一段操作,让恶意指令以用户身份被执行。研究人员在报告中点出,现代浏览器已大幅压缩零互动下载的攻击空间,攻击者因此更依赖用户自行完成最后一步的手动执行,借此跨过浏览器与操作系统之间的防护落差。

ErrTraffic的特色在于把这套诱导流程包装成具管理后台的服务。推广者使用LenAI身份在论坛刊登ErrTraffic v2界面的宣传贴文,并标示整套项目一次买断,同时披露其后台界面采仪表板呈现,外观接近一般云计算软件服务的管理界面,攻击者可以在其中管理活动流量、关注访客互动与下载数据,并设置投递规则。

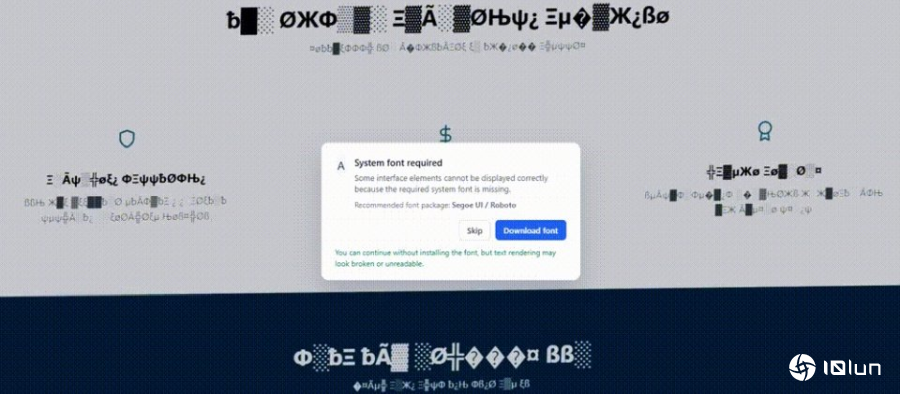

ErrTraffic主打假故障效果,该工具会在网页上制造破碎文本与视觉噪声等异常状态,让用户误以为网站或浏览器发生严重错误,进而产生急迫感,并让修复按钮看起来像是唯一解决方案,提升ClickFix诱导成功机率。推广者也贴出活动仪表板截屏,显示在与诱饵互动的访客中,部分活动的成功率接近60%。

另一个ErrTraffic重点是跨平台投递能力,ErrTraffic会对访客操作系统进行指纹识别,涵盖Windows、macOS、Android与Linux,并依环境提供不同恶意载荷。研究人员也提到,控制台设置可见针对CIS相关国家或俄语圈常见的地理封锁排除项目,这类设计通常被用来降低当地执法风险。研究人员认为,该细节不足以直接指向特定组织,但显示工具在商业化之余,也把地下社交媒体的操作习惯写进产品默认。

研究人员提醒,盗取信息程序常不只窃取金融帐密,也会搜集网站内容管理系统与主机管理界面等账号密码,后续可能被用来在更多网站注入同一类型脚本,形成自我扩散的循环。也就是说,ClickFix不只是单点感染手法,还可能被用来持续扩大后续投递面。