安全企业Imperva指出,他们在WordPress平台发现安全弱点(研究人员未透露漏洞编号),一旦攻击者利用特定的XMLRPC酬载,就可能泄露所有不公开文章及草稿的标题。由于全球有超过10亿网站使用WordPress架设,因此这样的问题带来的影响可能会相当严重。他们通报此事,WordPress已完成修补。

WordPress是全球市场占有率最高的内容管理平台(CMS),有43%网站由WordPress架设而成,在CMS的领域其中,更是占据61.4%,此外,三分之一的电子商务网站是用WordPress及WooCommerce构建而成。如今黑客不仅屡屡锁定该平台的插件程序挖掘漏洞,也不时传出专门针对WordPress网站的攻击行动。

针对上述提及的安全弱点,Imperva表示源自于名为XML-RPC的功能,这项功能于2012年12月推出的3.5版WordPress其中,为新构建的网站默认激活。此功能的主要用途,就是在不同的系统之间提供标准的通信机制。而更精确地来说,该弱点出现在XML-RPC提供的pingback引用机制,此机制主要是用户在文章引用其他博客连接时,WordPress自动对博客网站进行通知,若是该网站也支持pingback,就会产生类似评论形态的backlink内容。

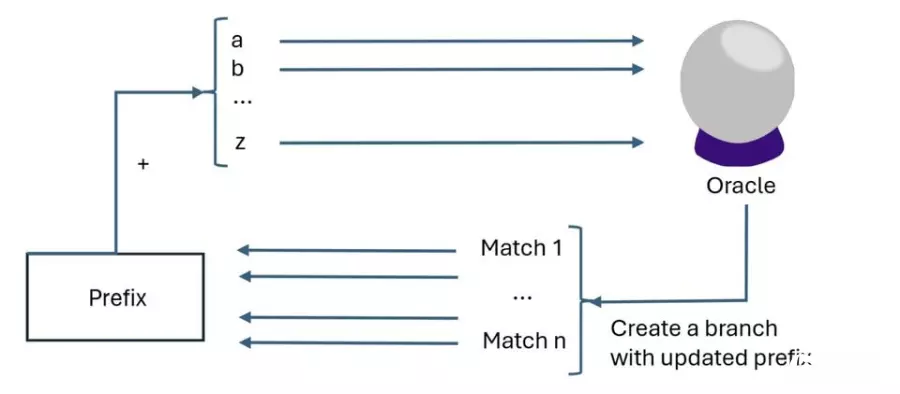

问题存在于被引用的博客验证URL是否存在的过程,若是来源只有提供URL片段,就有可能触发问题,因为这时博客会使用正规表达式搜索数据库所有的文章内容,同时也包含未公开的内容及草稿。研究人员将这项弱点称为“神谕(Oracle)”。