两个月前,开源Visual Studio Code(VS Code)延伸组件市场Open VSX出现蠕虫程序GlassWorm,11月初出现第二波攻击,如今又有新一波活动出现,而且手法发生变化。

11月30日安全企业Secure Annex发现新一波攻击行动,共识别出23个恶意VS Code延伸组件,这些组件复制热门组件的功能,一旦用户安装到计算机,后续在推送更新的时候就会挟带恶意软件。此外,虽然这些组件主要被用于传播GlassWorm,但是Secure Annex不排除同时有其他攻击活动,也可能通过这些组件进行。

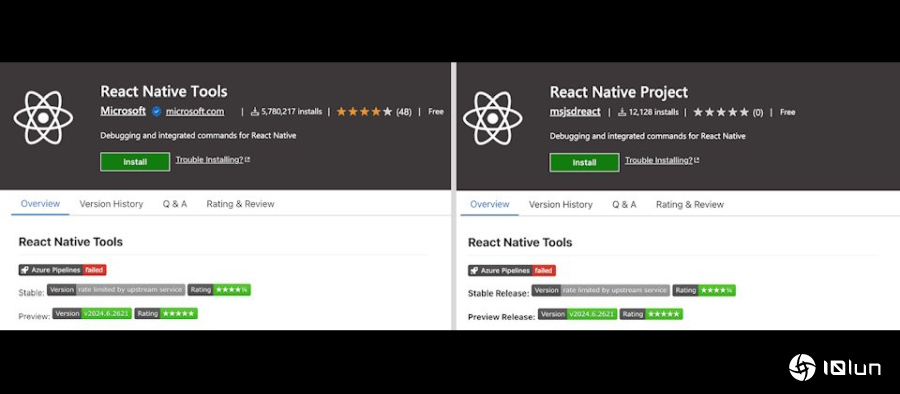

这波活动的恶意组件,有17个上架到VS Code市场,另有7个上架至Open VSX(其中一个同时在两个市场出现),而这些组件公用点,就是攻击者针对知名开发工具与框架而来,例如:Flutter、Vim、Yaml、Tailwind、Svelte、React Native,以及Vue。在这些组件成功上架后,攻击者就会试图篡改安装次数,让这些组件在市场的搜索结果排在较正牌的前面,来引诱用户上当。

针对本次活动与之前最大的差异,就是攻击者改用Rust来打造恶意程序,并通过肉眼无法发现的Unicode字符,将其埋藏于延伸组件。

回顾过去,GlassWorm已出现两波攻击,第一波出现在10月17日,当时黑客上架7个恶意组件,总共被下载约35,800次;后续11月6日此蠕虫再度出没,这次攻击者通过3个恶意组件进行感染,总计下载约9,700次。