为了胁迫受害组织支付赎金,勒索软件黑客往往会先窃取内部数据再进行文件加密,但现在黑客更换外流数据的渠道,引起研究人员的注意。

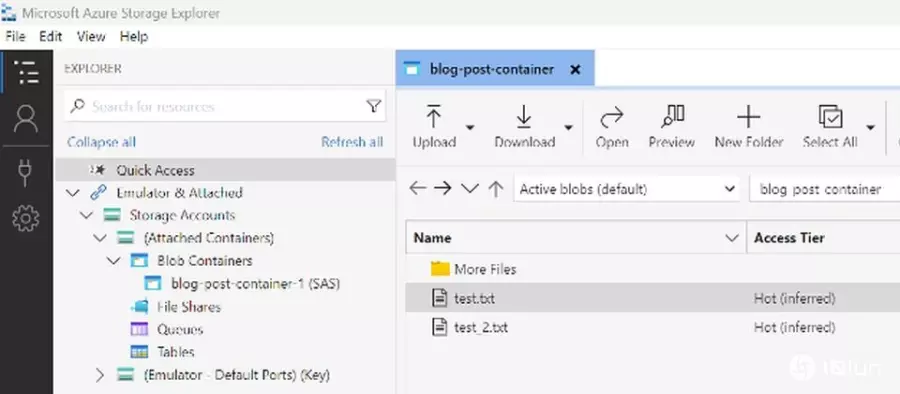

一般来说,勒索软件黑客原本用来外流受害组织数据的渠道,最常见的是利用云计算文件共享服务Mega提供的公用程序MEGASync,或是能公开取得的Rclone,但安全企业ModePUSH发现,变脸(BianLian)、Rhysida等多个勒索软件黑客组织,越来越频繁地利用Azure Storage Explorer、AzCopy,将窃得的数据送到Azure Blob存储桶。

研究人员指出,他们看到利用Azure Storage Explorer的安全事故,大部分是变脸所为,但也有Rhysida利用这项工具的情况。值得留意的是,虽然黑客主要是利用Windows版本的Azure Storage Explorer,但微软也提供macOS、Linux版,意味着这种窃取数据手法也有机会用于其他平台的计算机。

值得一提的是,在实际的攻击行动里,黑客并非直接使用可执行文件,而是通过安装的方式植入受害计算机,再者,为了让安装Azure Storage Explorer的过程顺利,黑客还会事先装好.NET 8相关组件,而这样的行为,也成为防守方能够识别相关勒索软件攻击行动的其中一种征兆。

为何这些黑客选择滥用Azure Blob存储桶?研究人员指出,主要原因在于Azure是许多企业采用的服务,因此相关流量不太可能会遭到防火墙或是安全系统拦截;再者,黑客在短时间内外流窃得数据的过程,借由Azure的延展性,他们可以应对这些非结构化的大量数据。

由于这些黑客在运用Azure Storage Explorer及AzCopy的过程里,会留下相关作案痕迹,研究人员提供相关特征,让企业的安全人员能够检查是否遭到攻击。