1月9日安全企业Palo Alto Networks发布安全公告,主角是他们提供的多品牌防火墙组态转移工具Expedition,存在5个漏洞,有可能导致攻击者能读取Expedition的数据库内容,或是在受害系统创建、删除文件,由于曝险文件涵盖用户名、明文密码、防火墙配置,以及防火墙API密钥等资讯,因此IT人员要特别留意。

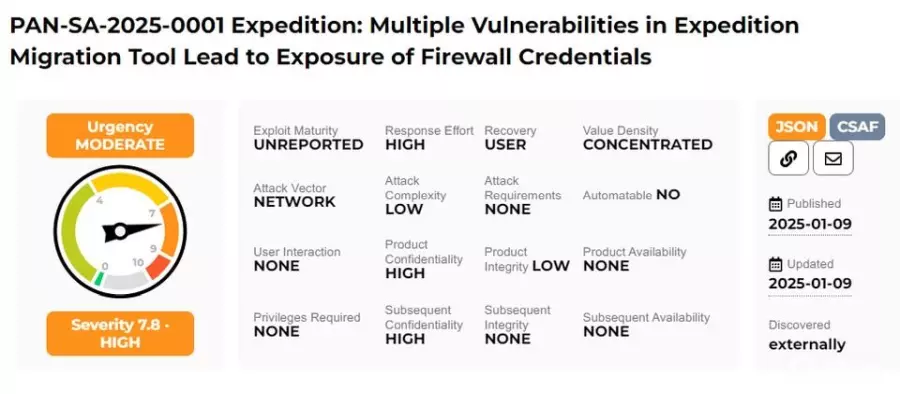

根据CVSS风险评分,最值得留意的是高度险层级的CVE-2025-0103,此为SQL注入漏洞,通过身份验证的攻击者能借此访问Expedition数据库内容,甚至有机会创建及读取文件,CVSS风险评为7.8。

其余几个漏洞CVE-2025-0104、CVE-2025-0105、CVE-2025-0106、CVE-2025-0107被列为中低风险,涉及跨网站脚本(XSS)、任意文件删除、未经授权的攻击者能得知文件名单、命令注入,CVSS风险介于4.7至2.7。

该公司强调这项漏洞仅影响Expedition,不会影响其他产品。