安全厂商Vulncheck发现有攻击者利用Apache HTTP Server的高风险漏洞,入侵服务器部署加密货币挖矿恶意软件Linuxsys。这波攻击行动持续时间长且手法隐蔽,影响范围涵盖约400台主机,研究人员提醒企业应修补相关漏洞强化监控,以防主机遭到入侵滥用。

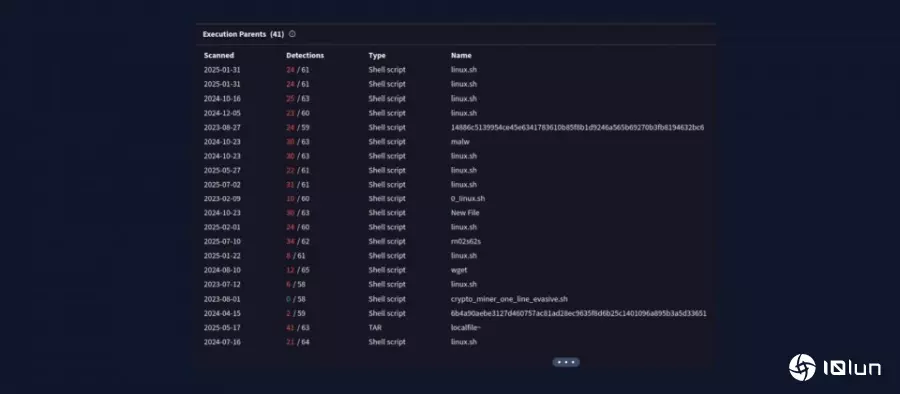

攻击行动锁定的是Apache HTTP Server于2021年被发现的高风险漏洞CVE-2021-41773,该漏洞容易被远程攻击者利用,并可绕过权限管控。研究人员表示,黑客通过自动化脚本,结合多个漏洞进行攻击,先取得目标主机权限,再下载并执行名为Linuxsys的挖矿程序,进行加密货币运算。

这波攻击最大的特点,是攻击者并非直接从自己架设的主机传播恶意程序,而是先入侵第三方的合法网站,将恶意脚本和执行文件偷偷放进这些网站的目录下。攻击脚本会利用curl或wget等工具,自动从这些被入侵的网站下载设置文件和主要程序,并且设计成如果一个网站下载失败,会自动尝试从其他被入侵的网站再下载一次,这样不仅提高攻击成功率,也更难被侦测发现。此外,这些脚本还会自动创建调度,让挖矿程序在系统重开机后也会自动执行,确保攻击长期有效。

研究人员提到,被植入的Linuxsys程序会将受害主机计算资源导向Monero(XMR)加密货币矿池,例如hashvault.pro等,利用XMRig进行加密货币挖矿。攻击者所掌控的矿工数量约在400台主机左右,每日平均收益虽仅约0.024 XMR,规模并不算大,但由于手法长期且隐蔽,还会持续利用多个漏洞更新感染主机来源,对于未修补系统的企业与主机运营商而言,是一个不容忽视的风险。

值得注意的是,攻击活动可能不仅限于Linux平台,研究人员发现,部分被入侵的合法网站同时被放置了Windows平台的恶意执行文件,显示攻击者具备跨平台行动能力,不过,目前仍以Linux环境为主要攻击目标。