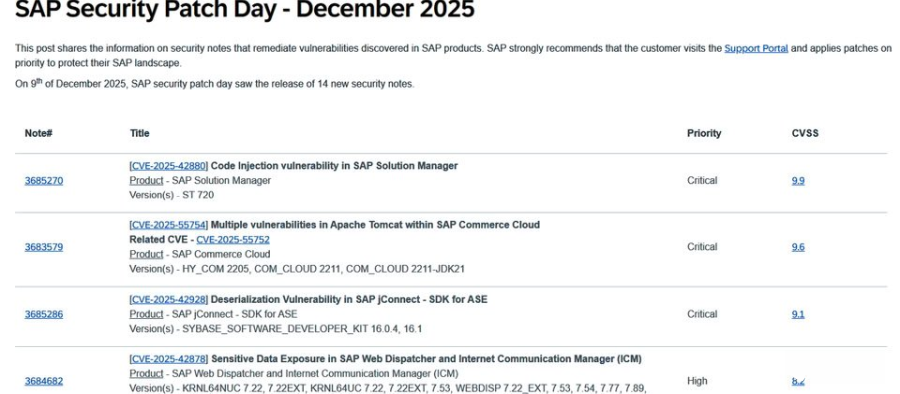

本周SAP发布12月例行更新(Security Patch Day),总共修补14个漏洞,其中的CVE-2025-42880、CVE-2025-55754,以及CVE-2025-42928评为重大层级,而受到瞩目。

根据CVSS风险评分,最严重的是CVE-2025-42880,此漏洞影响SAP Solution Manager,为程序代码注入漏洞,CVSS风险值为9.9(满分10分),该漏洞出现的原因是输入缺乏过滤管理措施,通过身份验证的攻击者能在调用特定的远程激活功能模块触发,并注入恶意程序代码,而有机会完全控制系统,高度影响系统机密性、完整性,以及可用性。长期观察SAP例行更新并进行分析的安全企业Onapsis透露,SAP对于受影响的功能模块加上适当的输入“消毒”的程序,来缓解这项漏洞,有鉴于Solution Manager是SAP系统的核心角色,Onapsis呼吁IT人员最好及时套用修补程序。

第二个重大漏洞是CVE-2025-55754,影响云计算电商平台SAP Commerce Cloud,出现在该平台采用的Apache Tomcat组件,属于逃逸、递归(Meta),或控制串行出现的不其中和弱点,风险值为9.6分。附带一提的是,SAP提及,该漏洞与另一个Tomcat高风险漏洞CVE-2025-55752有关,此为路径遍历漏洞。

最后一个重大漏洞CVE-2025-42928出现在SAP jConnect,此为远程程序代码执行(RCE)漏洞,取得高权限的攻击者可利用特定输入触发漏洞,有机会造成反串行化的现象,CVSS风险评为9.1。