为提升处理效率,企业很可能会运用AI聊天机器人加速沟通的速度,然而若是设置不当,很有可能让存放的数据曝光。

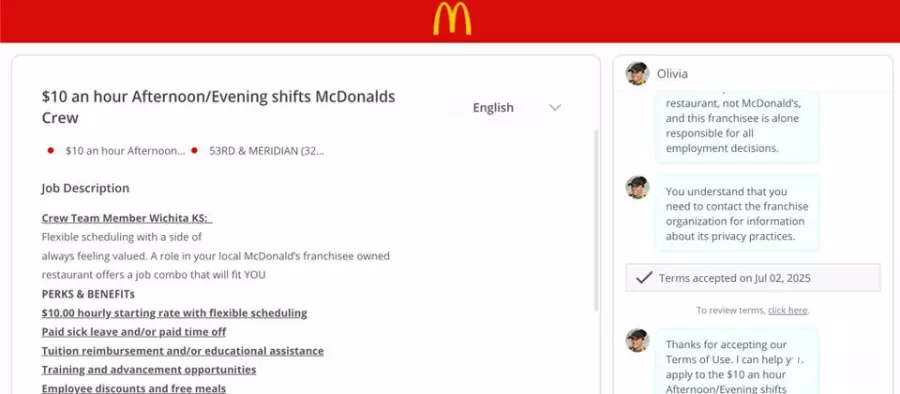

最近有一项安全漏洞的发现引起各界关注,这些弱点出现在麦当劳的征才对话机器人McHire,此机器人以科技企业Paradox.ai旗下的机器人Olivia为基础打造,用来收集求职者的个人数据。但研究人员Ian Carroll与Sam Curry发现,此系统的管理后台竟采用账号与密码皆为123456的默认账号,然后两名研究人员循线找到不安全的直接对象参照(Insecure Direct Object Reference,IDOR)漏洞,攻击者只要调整特定的参数,就有机会访问其他应征者的聊天内容,从而挖掘相关个人信息。

这样的情况,恐影响美国6,400万名曾经应征的求职者。研究人员于6月30日通报麦当劳与Paradox.ai,麦当劳注销上述的默认账号,隔日Paradox.ai修补IDOR漏洞。

之所以发起这项调查,Ian Carroll表示,源自他们在社交媒体网站Reddit,看到有人抱怨应征麦当劳工作的问题,有网友试图通过McHire应征,结果机器人却用没意义的答案来回应,因此两人决定着手进行调查。

为了了解McHire的运行流程,他们尝试应征一份工作,但在依照指示完成人格测验之后,并未出现后续的流程,研究人员试图对机器人进行提示注入的互动,却发现机器人似乎被默认回应清单锁住而不给回应。

接着他们进一步调查,结果却意外找到管理后台的登录网页。事实上,麦当劳强制要求管理者须通过单一签入(SSO)访问,但Ian Carroll与Sam Curry找到其他进入系统的办法,因为两人通过网页上Paradox team members的连接,就能使用账号名称与密码都是123456默认账号登录系统。

虽然账号123456可用来管理测试环境,无法直接得知真正求职者的个人信息,但研究人员还是能借此完全掌握McHire的运行方式,从而发现系统运用特定的API截取求职者资讯;过程中,他们试图针对API访问的参数进行调整,结果成功得到另一名求职者的个人信息,而且,这些数据并未进行遮罩处理。Ian Carroll指出,这样的弱点一旦遭到利用,攻击者就有机会得到应征者的个人信息,其中包括:姓名、电子邮件信箱、电话号码、地址、应征时段、Token等。

对此,麦当劳与Paradox.ai接获通报后皆着手处理,Paradox.ai进一步确认此事造成的影响,指出目前该漏洞尚未被用于实际攻击,未有求职者个人信息外流,仅有研究人员在调查的过程里,访问7笔聊天互动记录,其中有5笔与美国求职者相关。