思科上周发布安全更新,修补影响二项产品的三项软件漏洞。

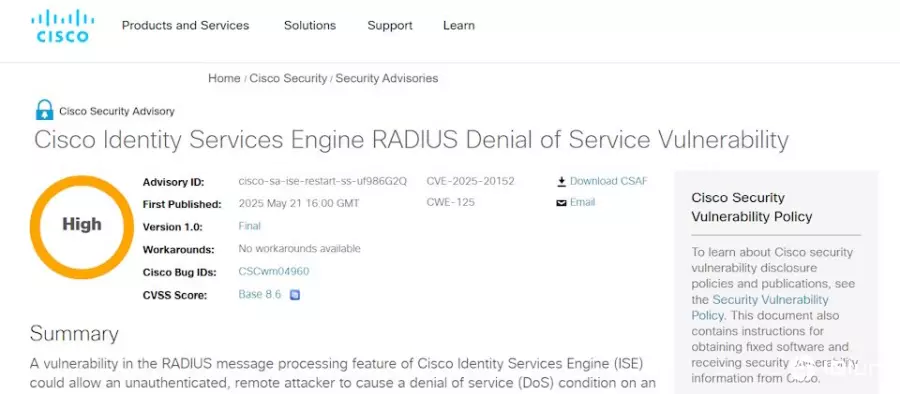

修补漏洞之一位于身份服务(Cisco Identity Services Engine,ISE)RADIUS消息处理功能CVE-2025-20152。它出于对RADIUS调用消息处理不当,攻击者可发送特定验证调用,给使用思科ISE软件的网络设备进行验证、授权和计费(authentication, authorization and accounting,AAA)来滥用该漏洞。成功滥用可导致引发拒绝服务(Denial of Service,DoS)攻击,让思科ISE不断重新加载而无法运行。CVE-2025-20152风险值达CVSS 3.1的8.6分。

这项漏洞影响激活RADIUS验证服务的ISE软件,若ISE只使用TACACS+(Terminal Access Controller Access-Control System)验证将不受影响。不过RADIUS是默认激活的。

思科在另一项安全公告中修补CVE-2025-20113及CVE-2025-20114。两者皆影响思科统合智能中心(Unified Intelligence Center,CUIC)。CUIC为思科客服中心组件的Web报告平台。

其中CVE-2025-20113是出于该产品API调用、或HTTP调用的用户参数的服务器端验证不足。攻击者可发送假造的API或HTTP调用,到CUIC系统滥用漏洞。成功利用该漏洞,可让攻击者得以升高权限以访问、修改或删除系统存储的数据,包括可能的隐私资讯。CVE-2025-20114则是出于UIC对API调用参数的验证不足,让攻击者可发送API调用滥用,以执行直接对象参照攻击,结果是水平权限扩展,攻击者得以访问设备上不同用户的数据。

CVE-2025-20113和CVE-2025-20114风险值分别CVSS 3.1的7.1和4.3。受影响产品为UIC 12.5、12.6及Unified CCX, 12.5 (1) SU3以前版本。

思科已经发布安全更新,修补上述三项漏洞。思科说未发现漏洞遭访问的证据。