2025年最后一日深夜,网上流传PlayStation 5(PS5)最底层Level 0 BootROM密钥已遭泄露。这项原本被视为高度安全游戏主机,瞬间变成高风险目标,事件涉及主机破解、盗版、Linux支持、模拟器开发,甚至未来硬件改版走向。

资讯安全博客The CyberSec Guru报道指,PS5 ROM密钥于2025年12月31日开始出现在psdevwiki及多个私密Discord服务器。相关数据被描述为Level 0 BootROM key,即主机开机时CPU先行执行BootROM程序,目标是验证下一阶段bootloader是否获Sony签署认可。这些密钥属于硬件“Root of Trust”一部分,刻在APU芯片只读区域,无法以固件更新方式取代。

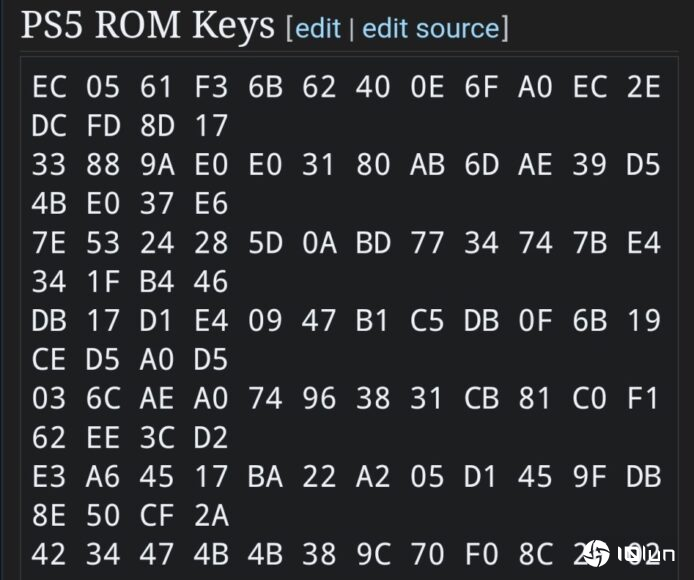

相关资讯由资讯安全作者The CyberSec Guru整理,并指出PlayStation破解圈中知名开发者 @BrutalSam_ 与 @Shadzey1曾在X平台提及并确认。相关贴文其后因违规或版权原因遭删除,反而成为密钥真实性之侧面佐证。目前具体16进制字符串虽然不易在公开网页找到,但已广泛流传于加密通信软件、4chan与专门讨论区,部分技术维基也列出标记为“PS5 ROM Keys”内容。

从技术层面看,PS5采用AMD定制APU,启动流程依“Chain of Trust”运行,由BootROM(Level 0)利用ROM密钥验证Level 1 bootloader,随后才加载操作系统核心与游戏程序。过去几年社交媒体主要集中研究Kernel或WebKit漏洞,属可通过系统更新封堵之软件级弱点;ROM密钥外流则等同打打开动程序之黑匣子,研究者可完全解密并还原bootloader行为,为未来自订开机程序、常驻破解及更稳定Linux支持奠定基础。

由于BootROM存储在只读记忆区,Sony无法针对已售出主机更改硬件密钥。资讯安全媒体与硬件网站普遍形容事件为“无法修补”或“几乎不可能弥补”漏洞。分析指出,Sony唯一实际方案是在之后生产批次引入采用新ROM密钥与新版主板之硬件修订版,做法类似当年Nintendo Switch出现“fusee-gelee”硬件级漏洞后推出新批次机型,令早期“未修补”主机变成炒卖对象。

外国科技及游戏媒体,包括Tom's Hardware、Notebookcheck及PlayStation Lifestyle等,同日也引述The CyberSec Guru相关分析,指出ROM密钥一旦有效,主机未来更容易出现Jailbreak。虽然不代表能立即随意加载盗版游戏,但确实大幅降低研究门槛。Reddit r/PS5、r/PS5_Jailbreak等讨论区多样帖文讨论事件,有用户形容密钥为“整间屋所有锁的母匙”,并呼吁有意破解用户立刻停止更新系统,避免Sony随后以固件更新封锁其他利用入口。

一般玩家与市场影响方面,资讯安全与游戏社交媒体预期未来几年会出现更成熟自订固件、冷启动(coldboot)破解,甚至Linux游戏环境与PC模拟器准确度提升,但同时提醒盗版与多人游戏作弊风险再度升温。多篇报道提到,Sony可能采取法律行动追查流出来源,并在PlayStation Network实施更严格侦测机制,一旦发现主机执行未签署程序,便将账号或主机ID永久封锁。

数据源:The CyberSec Guru