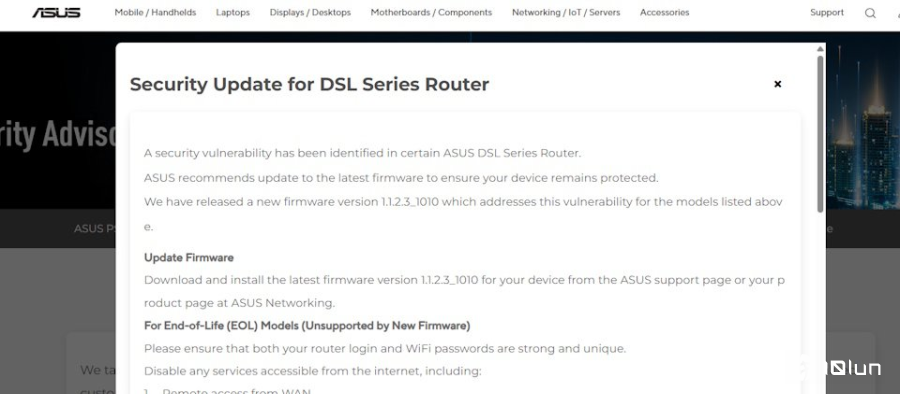

华硕上周针对DSL系列路由器发布安全更新,以修补一个让远程攻击者访问设备的重大漏洞。

编号CVE-2025-59367为一验证绕过漏洞,可让远程攻击者不需密码即可访问受影响设备,本漏洞被列为CVSS score 9.3,属重大风险。华硕未说明漏洞细节或是由谁通报。

CVE-2025-59367影响DSL系列路由器,包含DSL-AC51、DSL-N16及DSL-AC750。华硕已在11月13日发布固件1.1.2.3_1010版本解决,建议用户尽快更新。

不过最新固件更新并不包含已经终止支持(EoL)的华硕路由器。对此,华硕建议用户在路由器登录界面及Wi-Fi都必须采用不重复的强密码。此外,用户应封锁网际网络访问以下服务,包括广域网络远程访问(Remote access from WAN)、通信端口转发(port forwarding)、动态域名名服务(DDNS)、VPN服务器、DMZ、通信端口触发、FTP(File Transfer Protocol)。

10月底TP-Link也修补了Omada网关软件4个高风险漏洞,分别是CVE-2025-6541、CVE-2025-6542及CVE-2025-7850、CVE-2025-7851,可让攻击者在设备上执行任意指令。