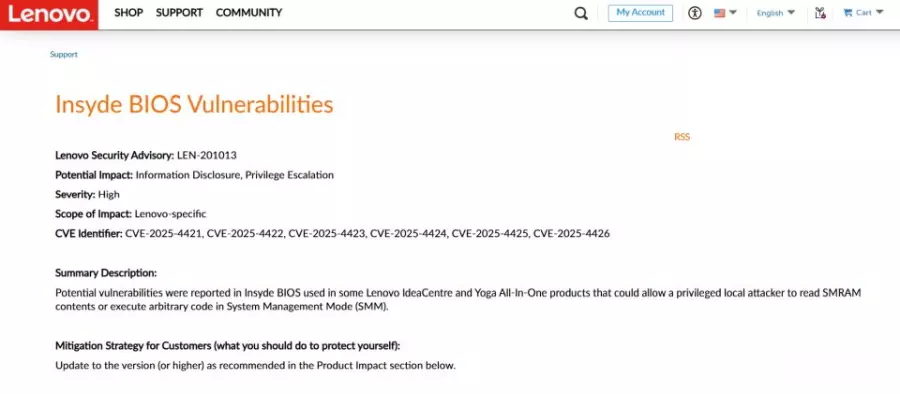

联想本周发布安全公告,提醒数款PC机固件存在6项可让攻击者绕过安全开机(Secure Boot)防护机制的漏洞,可使其执行程序代码或读取敏感资讯。

这6项漏洞包含CVE-2025-4421、CVE-2025-4422、CVE-2025-4423、CVE-2025-4424、CVE-2025-4425、CVE-2025-4426。这批漏洞皆存在联想PC机内置的Insyde BIOS中,影响产品包括Lenovo IdeaCentre及Yoga AiO产品部分机型,可使具备权限的本地攻击者升级权限以读取SMRAM内容或在系统管理模式(System Management Mode,SMM)中执行任意程序代码。

这批漏洞是由安全厂商Binarly通报。该公司安全公告说明,运用这些漏洞,攻击者可提升权限由ring 0到ring-2、借此读取SMRAM内容,或是在SMM模式下执行任意程序代码。而在SMM下执行程序代码也会绕过基于SMM用以防范恶意篡改的SPI flash防护,而让攻击者安装固件后门程序,这类恶意程序不受系统重装影响。安全厂商并警告,恶意程序可利用这些漏洞绕过由UEFI固件提供的安全机制,像是Secure Boot和某些用于Hypervisor的内存隔离防护。

其中,CVE-2025-4421、CVE-2025-4422、CVE-2025-4423和CVE-2025-4425为SMM模块中的内存毁损漏洞,风险值皆为8.2。另二个为风险值6的中度漏洞。CVE-2025-4424为SMI handler的内存堆栈溢出漏洞,可让攻击者发送包含未消毒(unsanitized)参数的调用触发,借此绕过Secure Boot安全机制。CVE-2025-4426则为SMM模块中的SMRAM内存内容泄露(资讯泄露)漏洞。

这批计算机使用由系微(Insyde)提供的BIOS,但联想已针对部分受影响的产品发布修补版本。IdeaCentre AIO 3 24ARR9及IdeaCentre AIO 3 27ARR9的BIOS版本,应更新到O6BKT1AA以上。但AiOPC机版Yoga AIO(27IAH10、32ILL10)及Yoga AIO 9 32IRH8的BIOS,需升级的版本编号目前还在厘清中,联想预计要到11月及9月底才会发布更新。

Binarly本月稍早也公告影响技嘉固件的4项类似漏洞。