今年6月安全研究员Mr.d0x披露ClickFix网络钓鱼手法的变形版本“FileFix”,此手法滥用浏览器调用文件上传的功能,黑客诱导用户将恶意命令粘贴Windows文件总管的网址栏并执行,使得整个过程无需离开浏览器,最近开始有黑客将FileFix用于实际攻击。

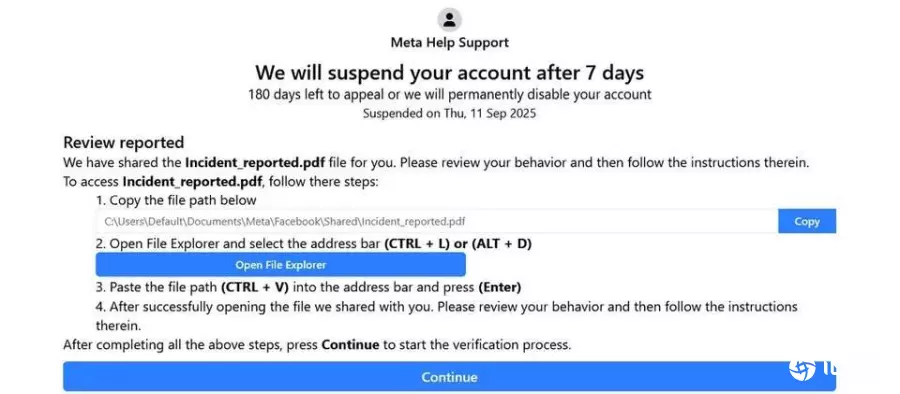

安全企业Acronis披露有人积极从事FileFix网络钓鱼攻击的现象,他们看到黑客打造冒牌的脸书安全通知网页,声称用户的账号即将遭到删除,必须依照PDF文件指示的方法提出申诉。然而实际上若是照做,受害者就会被引导粘贴并执行恶意命令,触发感染链,最终于计算机植入盗取信息软件StealC。

这波攻击采用的手法相当刁钻,首先,黑客架设复杂的网络钓鱼基础设施,构建多达16种语言的钓渔网站,并导入反分析技术及混淆手法来回避侦测;再者,他们通过隐写术(Steganography)手法,将第二阶段的PowerShell脚本与经加密处理的有效酬载,埋入看似无害的JPG图片。

相关活动在最近两周迅速发展,Acronis观察到多种变种及有效酬载,而且根据他们对于基础设施的调查,黑客攻击的目标涵盖全球,许多国家都出现疑似的受害者,代表这类攻击正在加速进行。

值得留意的是,攻击者为了欺骗用户误以为自己粘贴事件报告的PDF文件路径,他们在有效酬载的结尾加入特定变量,内置大量空白及假的文件路径,使得文件总管的网址栏只会看到文件路径,看不到恶意命令。Acronis特别提及此事,还有另一原因:多数ClickFix攻击黑客会运用“#”符号达到目的,若是以此特征检测,无法发现这种FireFix攻击。

再者,攻击者存放、诱使受害者下载恶意图片文件的渠道,也有所变化,在这两周的活动里,他们从原本的恶意域名,转移到程序代码托管平台BitBucket,不仅以此回避侦测,也免去必须持续注册及管理恶意域名的麻烦。