为了回避安全系统的侦测,黑客传播恶意程序的做法也变得越来越复杂,其中一种方法就是滥用合法服务来埋藏行踪,而这样的情况越来越泛滥,也使得安全企业不断呼吁用户提高警觉。

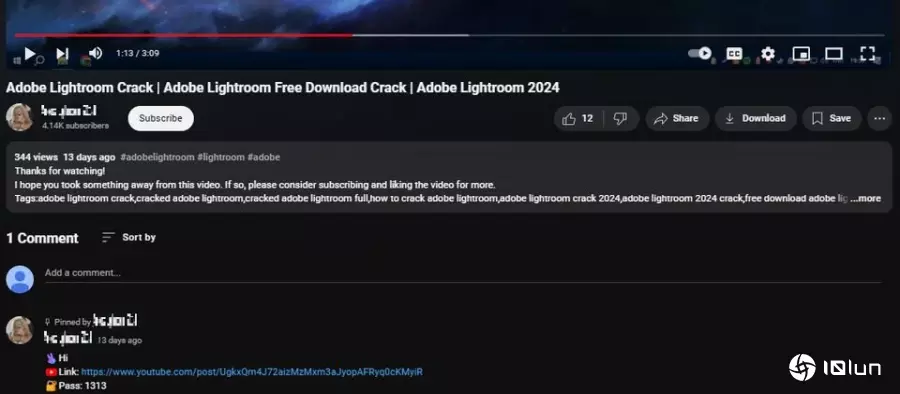

例如,最近安全企业趋势科技公布的攻击行动,就是典型的例子。他们发现有人利用YouTube及其他社交媒体网站分享文件下载连接,目的是向用户假借提供盗版软件安装程序、商业软件破解工具的名义,传播恶意软件Lumma Stealer、Private Loader、Mars Stealer、Amadey、Penguish、Vidar。

攻击者多半使用受到密码保护的压缩文件挟带恶意程序,而能够逃过沙箱等安全防护机制;再者,他们也滥用Mediafire、Mega等云计算文件共享服务,使得侦测及清除相关文件变得更加困难。一旦用户计算机遭到感染,恶意软件就有可能从浏览器收集敏感资讯,并挖掘帐密数据。

究竟攻击者如何引诱受害者上当?趋势科技研究人员Ryan Maglaque、Jay Nebre、Allixon Kristoffer Francisco表示,歹徒通常会通过YouTube或同类型的影音共享平台,假借教学如何使用盗版软件为诱饵,然后在安装过程“提醒”受害者点击视频说明或是留言里的恶意连接。

一旦受害者照做,他们就会被导向云计算文件共享服务下载以密码保护的压缩文件,若是执行攻击者提供的安装程序,计算机就有可能感染前述的盗取信息软件。

除了通过视频诱骗下载,趋势科技也提及攻击者还会搭配搜索引擎中毒(SEO Poisoning)的手法,引诱想要搜索盗版软件的用户上当。

在其中一个佯称提供AutoCAD盗版工具的攻击事故里,攻击者先是将用户导向NFT市场OpenSea、音乐共享平台SoundCloud,然后要求他们依照指示点击连接,下载ZIP文件。

值得留意的是,在部分攻击行动里,黑客还会利用自动化工具AutoIT进行混淆,甚至从C2下载其他恶意软件。

趋势科技也提及攻击者运用障眼法的情况,他们看到其中一个伪装成安装程序的开源远程桌面工具执行文件rustdesk.exe,一旦执行,计算机就会跳出错误消息,表示目前发生无法预期的错误、应用程序将退出,让用户误以为该程序并未运行,但实际上此执行文件于后台运行,并加载恶意的DLL文件。