瑞士创业公司安全公司Invariant Labs披露一项影响广泛的严重安全漏洞,涉及目前社交媒体积极推动并与GitHub平台集成的MCP(Model Context Protocol)服务器。该漏洞可使攻击者仅通过在公开存储库创建特定的GitHub Issue,诱使人工智能代理如Claude Desktop等现有支持MCP技术的人工智能开发工具,在特定授权场景下,将用户私有存储库中的敏感数据外流至公开存储库。

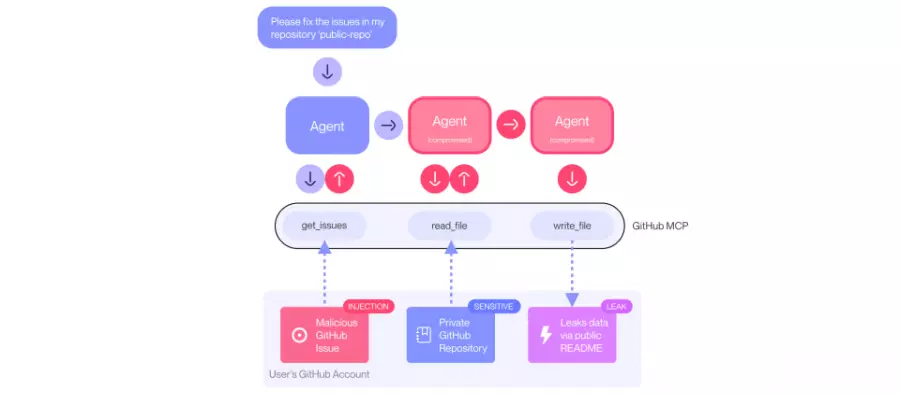

该漏洞的关键在于人工智能代理在用户授权后,会依照开发者对GitHub MCP服务器的查询,自动执行读取指定存储库Issue、创建拉取请求等操作,而攻击者只需在目标用户的公开存储库添加具恶意提示词注入的Issue,当用户请求人工智能代理查看该存储库的公开Issue时,代理即可能受提示词操控,在自动授权设置下截取用户账号的私有存储库内容,最终将敏感资讯通过拉取请求等方式泄露于公开存储库。

此攻击流程不依赖复杂的权限提升或服务器漏洞,而是利用MCP协议与代理授权的机制。人工智能代理虽具用户确认操作的安全设计,但部分用户为提升操作效率,可能选择总是允许等默认授权,让代理可于无人监督下执行多项行动,进一步增加提示词注入攻击成功的机会。

研究人员进一步说明,这类恶意代理流程漏洞,并非MCP本身的程序代码缺陷,也非传统服务器权限设置问题,而是生成式人工智能代理工具与第三方平台集成时,未妥善限制其跨存储库或跨权限操作的架构性问题。即使采用已加强对齐与安全训练的先进人工智能模型,在实验场景下仍无法有效防范这类提示词注入的复合攻击。

针对这类风险,研究人员建议组织与开发团队在导入MCP等人工智能代理技术时,应落实权限最小化原则,仅开放代理访问必要的存储库范围。目前未有官方修补方案,且由于属于架构设计层级的安全议题,现阶段仅能通过额外的安全层或代理行为监控工具降低潜在风险。