两周前微软研究人员Andres Freund意外发现涉及SSH服务器的供应链攻击,并指出问题是在SSHD(Secure Shell Daemon)采用的数据压缩程序库XZ Utils,攻击者对其中的LMZA压缩算法组件liblzma出手,在其程序代码埋入后门,潜伏长达3年,RedHat将其登记为CVE-2024-3094被监管,CVSS风险评分达到10分,震惊整个开源社交媒体及安全界。

但XZ Utils及其中的liblzma组件并非只有SSHD采用,开源项目运用的情况相关广泛,究竟其影响范围如何,是否有人着手进行清查?迄今尚未有相关组织或研究人员提出说明。然而,在此情况不明的态势下,又传出有此后门程序的供应链攻击事故。

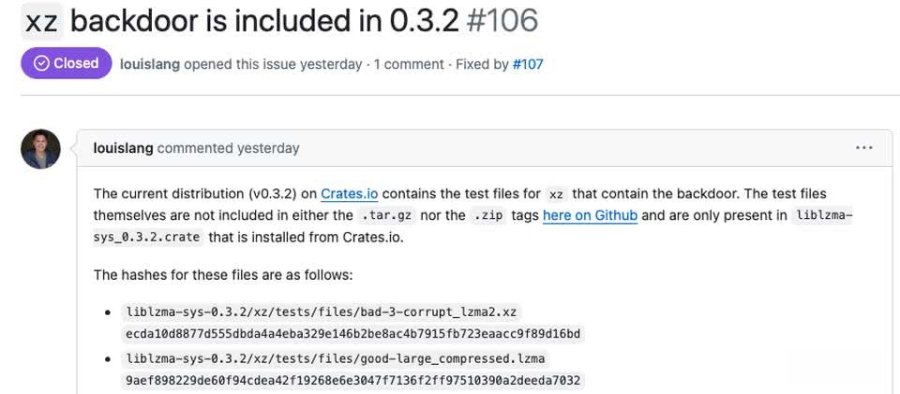

安全企业Phylum指出,他们发现以程序语言Rust实例的liblzma遭遇供应链攻击,维护者于4月5日将其中一个组件liblzma-sys进行0.3.2改版,但研究人员发现,其中被植入了“XZ后门程序”,而有可能导致该程序库面临潜在威胁,或是被用于寄生攻击。

程序库liblzma原是在XZ Utils实例的LZMA数据压缩程序库,有人以Rust程序语言打造同名程序库,上架于Rust组件库crates.io,供这种程序语言的开发者运用。

对此,研究人员9日于该项目的程序代码存储库GitHub通报此事,数个小时后开发者移除相关程序代码。在下架之前,受影响的liblzma、liblzma-sys程序库分别被下载5,500及1,100次。